Kétszázezer telefont fertőzött meg az eddigi legtrükkösebb androidos trójai, amely 94 mobilbankot és több közösségi appot ismer. Még nem tudni, mennyi kárt okozott.

(fotó: Uncalno Tekno)

Rossz hete van a banki biztonsági szakembereknek. Vagy legalábbis nem sokat unatkoznak mostanában, és kávéra sincs szükségük, hogy ébren tudjanak maradni. Egy hónapja terjed egy olyan androidos készülékekre fejlesztett kártevő, ami mobilbanki adatokra utazik. Sőt, ha teheti a felhasználót is megszabadítja a pénzétől. A rosszindulatú kód 200 ezer mobilt fertőzött meg egy hónap alatt féltucatnyi országban.

A kártevő kilencvennégy európai és amerikai mobilbank kezelésére van felkészítve. A kártevőt felfedező Fortinet elemzése szerint a 94 pénzintézet között nincs magyar. A mobilbankot használó lengyel, német, francia vagy osztrák felhasználók azonban veszélyben vannak. A fenti európai országok mellett tucatnyi amerikai bankot is tud kezelni a kártevő.

(fotó: Fortinet)

A kártevőnek nem okoznak gondolt egyes kétfaktoros azonosítási módszerek sem. A kutatók úgy gondolják, hogy az SMS-ben érkező egyszer használatos kódot be tudja olvasni. Illetve, mivel a hívásokat is képes figyelni, így a banki figyelmeztető telefonokat is képes letiltani, amelyek tudatnák az ügyféllel, hogy a számláján gyanús dolgok történnek.

Le lehet buktatni, de szemfülesnek kell lenni

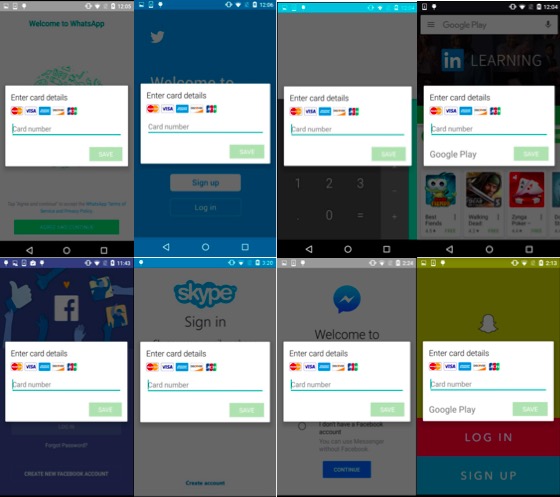

A kétfaktoros azonosítás mellett több közösségi szolgáltatás appját is felismeri a kártevő. Amikor ezek valamelyikét elindítja a felhasználó, a trójai feldob egy valódinak tűnő fizetési ablakot, ami bekéri a felhasználó bankkártyájának adatait. Azt, hogy ez a fizetési ablak valójában nem a közösségi apphoz tartozik, már azok is le tudják buktatni, akik váltogatnak az appok között, ilyenkor ugyanis látszik, hogy a képernyőt a hamis Flash Player alkalmazás jeleníti meg.

A magát Flash Playernek álcázó banki kártevők nem számítanak újdonságnak. A Fortinet IT-biztonsági cég már 2015. decemberében ismertetett egy hasonló kártevőt. Az újabb kártevő is az átverés hasonló módszereit használja, újdonságnak az számít, hogy kilencvennégy mobilbankkal is el tud bánni.

Nem törték fel a banki appot, megkerülték

A trójait író bűnözők valójában nem cselezték ki a kétfaktoros azonosítást. Ha nem SMS-ben kapjuk a kódot, hanem például egy külső token generálja, akkor a kártevő részben hatástalan marad. Még jobb persze nem elhinni a hirtelen felpattanó fizetési ablaknak, hogy nekünk oda tényleg be kell írni a bankkártyánk számát, lejárati adatait és titkos kódját. Az adatlopó vírusok keveset tudnak kezdeni azokkal a felhasználókkal, akiket nem tudnak átverni.

Az androidos kártevőtől a Settings – Securty – Device administators menü alatt lehet elvenni a telepítéskor megszerzett adminisztrátori jogkört. Törölni pedig a Settings – Apps menü alatt lehet. A kártevő megpróbálja magát a végsőkig védelmezni, a Fortinet jelentése azonban olyan módszereket is ismertet, amelyek akkor is működnek, ha a fenti eltávolítási módot letiltotta a trójai.

Hogyan lehetne ez még izgalmasabb?

A banki kártevő azért remek, mert lehetőséget ad arra, hogy felvegyük a futurológus sapkánkat. Többször írtunk arról, hogy a technológusok szerint a mobilbankolás egyik jövőjét a chat-alapú banki szolgáltatások jelentik. Érdekes elképzelni egy olyan jövőbeli kártevőt, ami a nevünkben indít utalásokat a Slacken vagy a Facebook Messengeren. Mivel a beszélgetőtársa is egy robot, így az is elképzelhető, hogy egy kellően ügyes, jól betanított kód le sem bukna.

Szólj hozzá